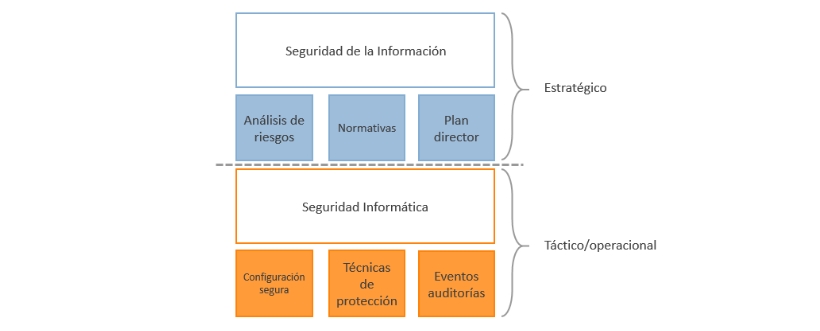

LA SEGURIDAD INFORMÁTICA Y LA LEY FEDERAL DE TRANSPARENCIA Y ACCESO A LA INFORMACIÓN - PDF Descargar libre

Los Estándares de Seguridad Informática, ¿Cuál Aplica a la Industria? Y su Estado Actual – ISA Sección Central México

Por el derecho a la seguridad humana. Análisis biogeopoliticos de la inseguridad pública y nacional del último decenio en México

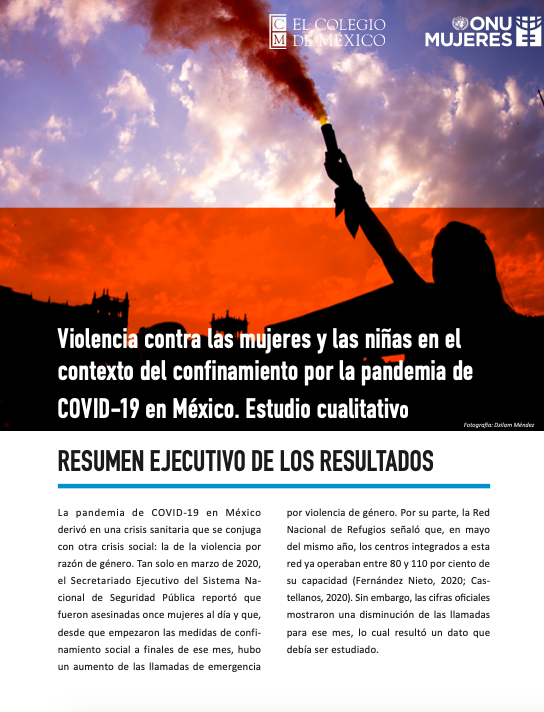

Violencia contra las mujeres y las niñas en el contexto del confinamiento por la pandemia de COVID-19 en México. Estudio cualitativo. Resumen ejecutivo de los resultados | UN Women

Observaciones y estudio de la iniciativa que expide la Ley General de Ciberseguridad en México | Foro Jurídico

La seguridad informática en apps móviles ¿Porqué es una prioridad? y como aplicarla en el Desarrollo de tu App - Desarrollo de aplicaciones moviles en México

Reporte: Midiendo el impacto financiero de la seguridad informática en los negocios. | Blog oficial de Kaspersky

![La Importancia de La Seguridad Informatica - Politicas y Legislacion - [PDF Document] La Importancia de La Seguridad Informatica - Politicas y Legislacion - [PDF Document]](https://static.fdocuments.ec/img/1200x630/reader026/reader/2021100909/557213df497959fc0b933b33/r-1.jpg?t=1640375506)